El uso de programas espía por parte de los organismos públicos españoles presenta un escenario en el que cualquier ciudadano puede ser espiado o sus dispositivos móviles clonados sin que él mismo lo sepa. En principio, la ley permite a las fuerzas y cuerpos de seguridad del Estado, incluidos los servicios de inteligencia, el uso de este tipo de herramientas informáticas siempre que se haga con una autorización judicial.

Sin embargo, miles de documentos a los que ha tenido acceso Diario16 muestran que otros organismos públicos que nada tienen que ver con la Policía, la Guardia Civil, los cuerpos de seguridad autonómicos o el Centro Nacional de Inteligencia (CNI) llevan haciendo acopio de estas herramientas desde hace prácticamente una década.

Tal y como publicamos en este medio, una de esas entidades públicas es la Comisión Nacional de los Mercados y la Competencia (CNMC) quien lleva años contratando la solución de espionaje de dispositivos y ordenadores de la herramienta israelí Cellebrite, desarrollada por la empresa Sun Corporation. ¿Para qué quiere la CNMC clonar o introducirse en los smartphones (Android o IPhone), tablet u ordenadores de la ciudadanía o de las empresas a las que está investigando?

Otro organismo público que también ha contratado los servicios de Cellebrite es la Agencia Tributaria y esto es mucho más peliagudo, puesto que no se sabe en qué estadios se llevan a cabo las intrusiones o las clonaciones de los dispositivos móviles de la ciudadanía. Y, de nuevo, surge la misma pregunta: ¿para qué necesita Hacienda este tipo de herramientas?

Evidentemente, se podría pensar que este software se está utilizando en las operaciones de Aduanas para ver el contenido de los dispositivos incautados en operativos, por ejemplo, contra el narcotráfico. Sin embargo, nadie garantiza que esto no está siendo usado en investigaciones fiscales a ciudadanos y empresas porque el software de Cellebrite permite la intrusión en los teléfonos, las tablet y los ordenadores de un modo similar a como lo hacía Pegasus.

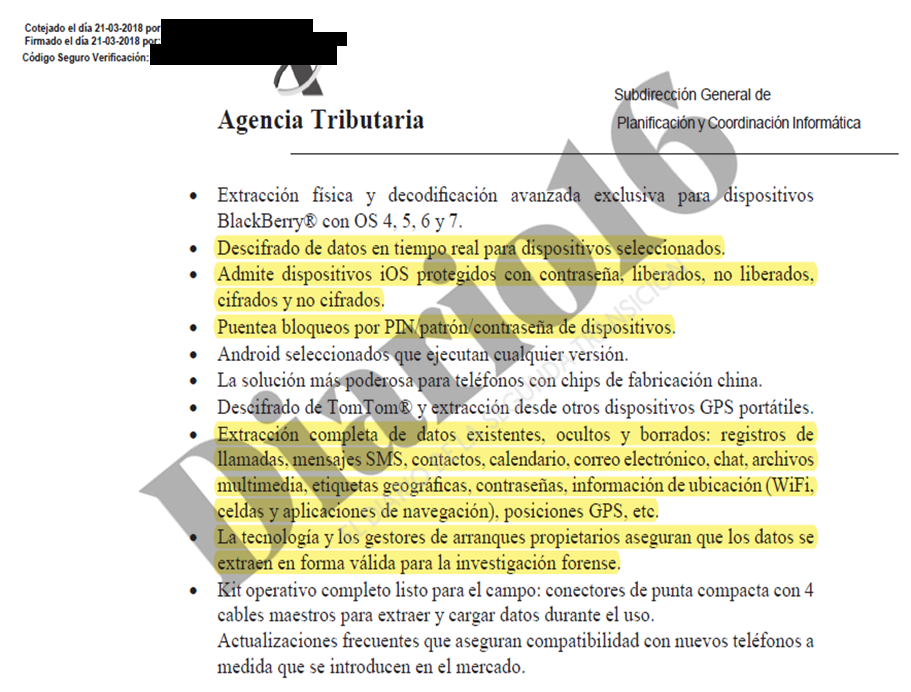

Además, la Agencia Tributaria lleva más de 5 años utilizando este tipo de herramientas. Así se desprende de un documento titulado «Memoria justificativa para actualización de cinco clonadoras de teléfonos y tabletas UFED Touch1 a modelo UFED Touch2 y adquisición de una clonadora de teléfonos y tabletas UFED Touch2» fechado el 21 de marzo de 2018, lo que indica que esas herramientas estaban ya siendo utilizadas desde varios años antes.

El documento indica que la Agencia Tributaria, «en las operaciones efectuadas por las Unidades de Auditoría Informática, necesitan disponer de diverso material para su utilización en las diferentes actuaciones llevadas a cabo. La frecuente utilización de dispositivos móviles y tabletas crea la necesidad de adquirir seis equipos de última tecnología para realizar copias forenses de dispositivos móviles que posibiliten la captura de la información de dichos dispositivos en las UAI ́s que así lo requieren. Es un trabajo inabordable mediante los procedimientos que habitualmente se aplican a ordenadores tradicionales y otros dispositivos de almacenamiento».

Más adelante se vuelve a insistir en «la necesidad de efectuar la captura de la información de los dispositivos móviles y su posterior análisis operativo demanda un hardware y software de captura y análisis actualizado que permita completar la extracción de datos e información de dichos dispositivos […] posibilitando el acceso a datos móviles, combinado con un sistema operativo que proporciona la obtención de información digital con velocidad de extracción mejorada».

Entre las características de estos programas de clonación de dispositivos móviles, el documento destaca el descifrado en tiempo real para «dispositivos seleccionados»; la posibilidad de uso en móviles y tablets iOS (Apple) protegidos con contraseña, liberados, no liberados, cifrados y no cifrados; puentear los bloqueos por PIN/Patrón/Contraseña de los dispositivos; la extracción completa de de datos existentes, ocultos y borrados: registros de llamadas, mensajes SMS, contactos, calendario, correo electrónico, chat, archivos multimedia, etiquetas geográficas, contraseñas, información de ubicación (WiFi, celdas y aplicaciones de navegación), posiciones GPS, etc.

Que la Agencia Tributaria lleve tantos años utilizando estos programas es inquietante porque, ¿se están utilizando sólo con los dispositivos incautados en operaciones autorizadas judicialmente o están siendo usadas de manera aleatoria en investigaciones fiscales? Y, por otro lado, los datos extraídos de esos dispositivos, ¿quién los gestiona y quién tiene acceso a ellos?

Hay que recordar Cellebrite es una marca de una empresa israelí (Sun Corporation) especializada en vender herramientas para acceder a la información de dispositivos electrónicos. La idea detrás de estos artilugios, que pueden alcanzar un valor de más de 10.000 euros, es poder extraer información de los móviles, tanto iPhone como Android, aunque estos estén bloqueados. La extracción puede ser presencial, confiscando el teléfono, o también remota, es decir, a través de los servicios o acceso on-line de la propia Cellebrite a los portátiles, iPad y móviles de los afectados o de las propias máquinas de análisis a través de las actualizaciones.

Dicho de otra manera, a través de este tipo de tecnologías, los servicios secretos israelíes y sus aliados, entre ellos Estados Unidos y Marruecos, podrían estar teniendo pleno acceso a las informaciones de todos los móviles que son analizados con estas herramientas. Cellebrite ha sido objeto de varios ciberataques en el pasado. En enero de 2017, un hacker anónimo filtró 900 Gb de datos robados a la firma israelí que contenían información sobre el escenario político en diferentes países.